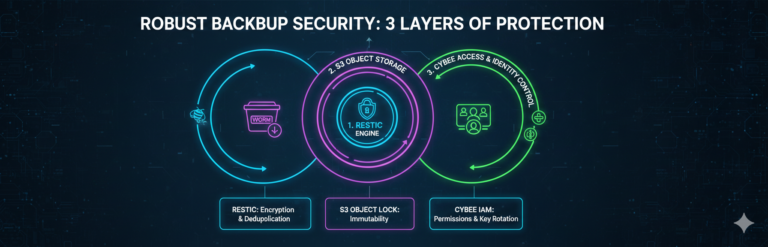

La sécurité de vos sauvegardes repose sur plusieurs couches de protection complémentaires

Cybee s’appuie sur une architecture de sécurité pensée en profondeur : les mécanismes natifs du moteur Restic, renforcés par des propriétés du stockage objet S3, et complétés par des couches de contrôle d’accès et d’identité propres à Cybee.

Aucun composant n’est laissé sans protection.

Restic : un moteur de sauvegarde sécurisé par conception

Restic, le moteur open source au cœur de Cybee, intègre nativement plusieurs mécanismes de sécurité qui protègent vos données à chaque étape de leur cycle de vie.

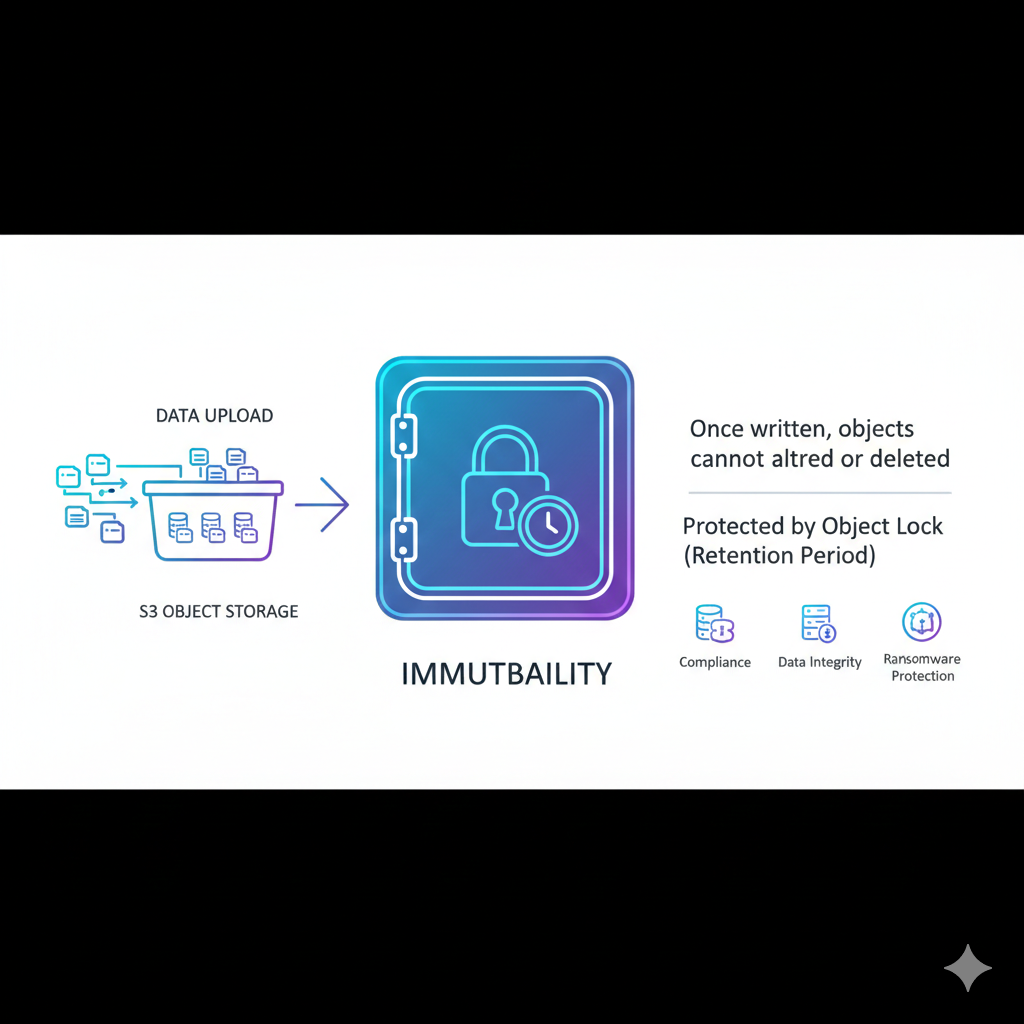

Le stockage objet S3 : une protection supplémentaire contre la destruction

Le mode Write Once Read Many (WORM) de S3 permet de verrouiller un objet pendant une durée définie : ni suppression, ni modification n’est possible durant cette période.

Même en cas de compromission des accès S3, vos sauvegardes restent intactes.

Cybee implémente ce mécanisme selon un pattern à deux niveaux : un bucket « actif » pour les opérations Restic courantes, et un bucket « coffre-fort » avec Object Lock activé, idéalement dans un compte séparé.

Cette séparation est essentielle pour que l’Object Lock ne bloque pas les opérations internes de Restic (gestion des verrous, pruning).

Les identifiants d’accès S3 (AK/SK) utilisés par Cybee sont temporaires et à portée limitée.

Chaque client dispose de sa propre paire de clés, transmise uniquement au moment de l’exécution de la sauvegarde.

Ces clés sont soumises à une politique de rotation automatique. Une clé compromise n’expose que le bucket d’un seul client, et seulement pendant une fenêtre de temps courte.

Les permissions accordées aux agents de sauvegarde sont volontairement minimalistes : lecture des index, écriture de nouveaux packs, suppression très limitée (uniquement les verrous Restic).

Le processus de pruning (nettoyage des anciennes sauvegardes) est exécuté par un processus centralisé distinct, avec ses propres clés — jamais par les agents.

Cela empêche qu’un agent compromis puisse détruire les sauvegardes de ses clients.

Les mécanismes complémentaires de Cybee

Au-delà de Restic et du stockage S3, Cybee intègre des composants de sécurité spécialisés pour gérer les identités, les permissions et la traçabilité à l’échelle de l’ensemble de la plateforme.

Chaque entreprise cliente dispose de son propre espace d’identité isolé. Les délégations de droits entre organisations (par exemple pour un infogéreur comme Nuabee qui supervise plusieurs clients) sont gérées de façon explicite, auditée et révocable. Aucune identité partagée entre clients n’est possible.

Ce modèle est particulièrement adapté aux architectures multi-clients et aux cas d’usage MSP, où les périmètres de visibilité et d’action doivent être strictement cloisonnés, même entre collaborateurs d’un même outil.

Cette compartimentation garantit qu’une compromission d’un composant ne compromet pas l’ensemble du système.